La mayoría de las empresas cree que reciclar sus equipos electrónicos es suficiente para estar protegidas. Sin embargo, sin una gestión formal de la cadena de custodia, cualquier organización puede enfrentar multas significativas y filtraciones de datos sensibles, incluso cuando entrega sus dispositivos a un proveedor de reciclaje. El problema no está en la intención de reciclar, sino en la ausencia de un proceso documentado, trazable y verificable. Este artículo explica qué es la cadena de custodia en el manejo de residuos electrónicos (e-waste), por qué es indispensable para el cumplimiento normativo y la privacidad, y cómo implementarla paso a paso en cualquier organización.

Tabla de contenidos

- ¿Qué es la cadena de custodia en el e-waste?

- Fases de la cadena de custodia en e-waste

- Importancia de la cadena de custodia para la seguridad de datos y el cumplimiento

- Buenas prácticas y herramientas para fortalecer la cadena de custodia

- Perspectiva: Lo que las auditorías realmente buscan en la cadena de custodia

- Soluciones confiables para la cadena de custodia en e-waste

- Preguntas frecuentes sobre la cadena de custodia en e-waste

Puntos Clave

| Punto | Detalles |

|---|---|

| Definición clara | La cadena de custodia garantiza la trazabilidad y seguridad de los residuos electrónicos en cada fase del proceso. |

| Etapas críticas | Documentar y controlar cada paso es obligatorio para evitar sanciones y asegurar el cumplimiento normativo. |

| Prevención de riesgos | Un sistema sólido de custodia protege contra filtraciones de datos y multas considerables. |

| Herramientas recomendadas | Usar software especializado y capacitar equipos refuerza la integridad de la cadena de custodia. |

¿Qué es la cadena de custodia en el e-waste?

Ahora que conoce el riesgo y la necesidad, profundicemos en la definición y los aspectos esenciales de este concepto.

La cadena de custodia en el contexto del e-waste es el conjunto de procedimientos, registros y controles que documentan cada movimiento, transferencia y transformación de un dispositivo electrónico desde el momento en que es dado de baja en una organización hasta su destino final, ya sea reciclaje, destrucción certificada o recuperación de valor. En términos simples, es el “rastro de papel” y digital que prueba que cada equipo fue manejado de forma segura, responsable y verificable.

“La cadena de custodia permite la trazabilidad y seguridad desde el origen hasta la disposición final del e-waste.”

Este concepto, tomado originalmente del ámbito legal y forense, se aplica hoy con urgencia creciente en la gestión de residuos tecnológicos. Una empresa que da de baja cien laptops sin documentar su trayecto desde el almacén hasta el reciclador no puede demostrar ante una auditoría que los datos de esos equipos fueron destruidos ni que los materiales se gestionaron conforme a la normativa ambiental vigente.

Los elementos principales de una cadena de custodia sólida en e-waste incluyen:

- Identificación del activo: número de serie, modelo, departamento de origen y fecha de baja.

- Documentación continua: formularios de transferencia firmados en cada etapa del proceso.

- Control de acceso: solo personal autorizado puede manejar o mover los activos dados de baja.

- Custodia física: almacenamiento seguro con acceso restringido durante el tiempo de espera antes del procesamiento.

- Custodia digital: registros electrónicos que respaldan cada acción realizada sobre el equipo.

La trazabilidad que genera este proceso no es solo un requisito burocrático. Es la evidencia que una empresa necesita si alguna vez enfrenta una auditoría regulatoria, una denuncia de filtración de datos o una inspección ambiental. Sin esa evidencia, la empresa no puede demostrar lo que hizo, y en muchos marcos legales, lo que no se puede probar simplemente no ocurrió.

Un ejemplo práctico: imagine que una clínica médica retira cincuenta computadoras de escritorio con información de pacientes. El flujo correcto empieza con un inventario detallado de cada equipo, continúa con la firma de un acuerdo de cadena de custodia con el proveedor de reciclaje, incluye la destrucción certificada de los datos en sitio, y concluye con la emisión de un certificado de disposición responsable. Cada paso queda registrado y archivado. Si más adelante un paciente reporta una filtración de datos, la clínica puede demostrar exactamente qué ocurrió con cada dispositivo.

La guía segura y ecológica para la disposición de equipos electrónicos es un recurso valioso para entender cómo estructurar este proceso desde el inicio.

Fases de la cadena de custodia en e-waste

Comprendida la definición, es fundamental visualizar cómo se implementa en etapas concretas dentro de una organización.

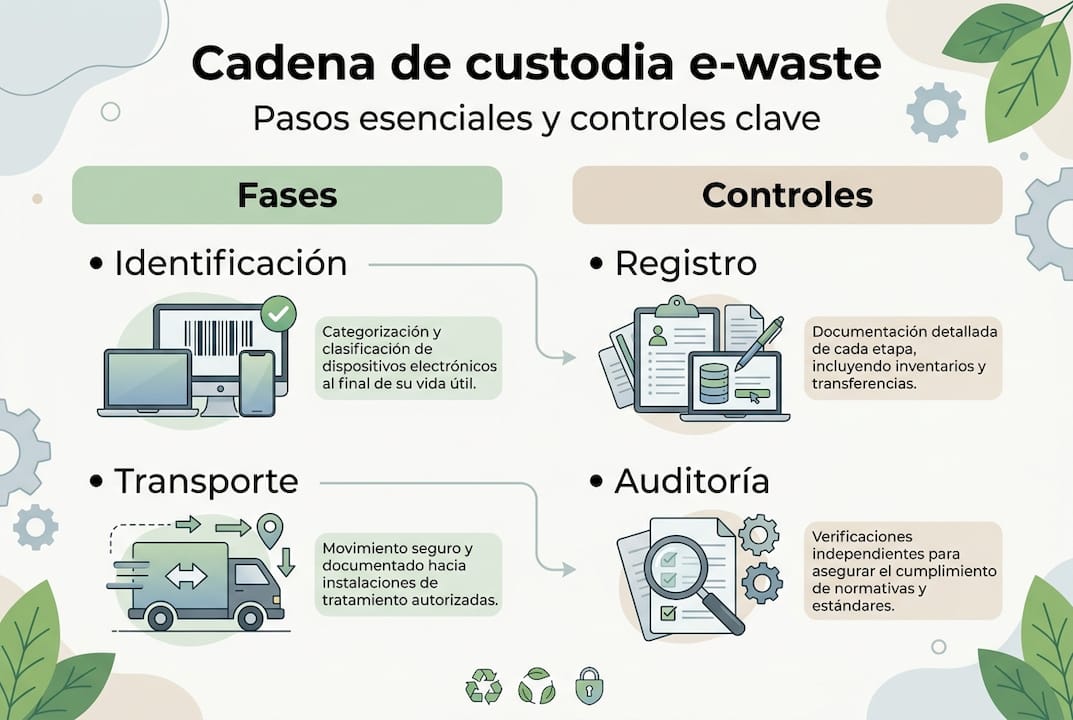

La cadena de custodia no ocurre de forma espontánea. Requiere un proceso estructurado con fases bien definidas, cada una con sus propios controles y registros. A continuación, las cuatro fases principales:

-

Fase 1: Identificación del equipo y registro inicial. Cada dispositivo que sale del inventario activo de la empresa debe registrarse con su número de serie, estado físico, tipo de datos que contiene y el empleado responsable de entregarlo. Este es el punto de partida de toda la trazabilidad posterior. Sin este primer paso, el resto del proceso no tiene base sólida.

-

Fase 2: Transporte y almacenamiento intermedio. Los equipos se mueven desde su ubicación original hasta un área de almacenamiento seguro o directamente al proveedor de reciclaje. Durante esta fase, es esencial que el transporte esté documentado, con manifiestos de carga firmados y vehículos autorizados. El almacenamiento intermedio, si existe, debe contar con acceso restringido y registro de entrada y salida de personal.

-

Fase 3: Procesamiento, reciclaje y destrucción de datos. Esta fase es la más crítica desde el punto de vista de la privacidad. Saber cómo preparar equipos electrónicos para reciclaje de forma segura marca la diferencia entre un proceso confiable y uno que expone a la empresa. La destrucción de datos debe realizarse con métodos certificados como sobreescritura, desmagnetización o destrucción física de los medios de almacenamiento.

-

Fase 4: Emisión del certificado de disposición responsable. Al concluir el procesamiento, el proveedor entrega un certificado formal que confirma qué se hizo con cada equipo, cómo se destruyeron los datos y de qué manera se gestionaron los materiales. La importancia de los certificados radica en que son la prueba documental más robusta ante cualquier auditoría o disputa legal.

Como señala la normativa del sector, “cada fase está reglamentada para garantizar la integridad de datos y la gestión ambiental adecuada.”

| Fase | Responsable principal | Control documental clave |

|---|---|---|

| Identificación y registro | Área de TI o activos fijos | Formulario de baja de activo |

| Transporte y almacenamiento | Proveedor de logística | Manifiesto de carga firmado |

| Procesamiento y destrucción | Proveedor certificado de e-waste | Reporte de destrucción de datos |

| Certificación de disposición | Proveedor certificado de e-waste | Certificado oficial de disposición |

Consejo profesional: Etiquete cada activo con un código de barras o etiqueta RFID desde el primer día de la baja. Esto permite escanear y registrar automáticamente cada movimiento, elimina errores humanos de transcripción y crea un historial digital completo que puede consultarse en cualquier momento, incluyendo durante auditorías inesperadas.

Importancia de la cadena de custodia para la seguridad de datos y el cumplimiento

Luego de identificar las fases, es crítico entender por qué no omitir ninguna porción de la cadena es una decisión estratégica y no solo administrativa.

Los riesgos de una cadena de custodia incompleta o inexistente son concretos y costosos. Cuando una empresa no puede demostrar qué ocurrió con sus equipos dados de baja, se expone a tres categorías de problemas graves:

- Robo de datos: Un disco duro que no fue destruido correctamente puede caer en manos de terceros. Esos datos pueden incluir información financiera, registros de clientes, credenciales de acceso a sistemas o propiedad intelectual. El daño puede ser irreversible.

- Sanciones legales y regulatorias: En muchas jurisdicciones, leyes como el GDPR en Europa, la HIPAA en Estados Unidos o diversas regulaciones latinoamericanas exigen que las empresas demuestren cómo gestionaron los datos personales de sus clientes, incluyendo su destrucción. La incapacidad de demostrarlo equivale al incumplimiento.

- Daño a la reputación: Una filtración de datos vinculada a equipos mal gestionados genera una crisis de confianza que puede tardar años en superarse. Los clientes y socios comerciales evalúan cada vez más las prácticas de seguridad de sus proveedores.

Dato clave: Según análisis del sector, el costo promedio de una filtración de datos en una empresa mediana supera con creces el costo de implementar un sistema robusto de cadena de custodia. La inversión en prevención es siempre menor que el costo del daño.

Los beneficios de mantener una cadena de custodia sólida son igualmente claros. Las organizaciones que la implementan correctamente logran cumplimiento regulatorio verificable, mayor confianza de sus clientes y socios, control efectivo sobre sus activos tecnológicos, y la capacidad de demostrar responsabilidad ambiental corporativa.

La seguridad en reciclaje electrónico es un factor que las empresas no pueden ignorar, ya que “la pérdida de custodia puede resultar en filtraciones de datos y sanciones económicas graves.”

Una brecha común en muchas organizaciones es la eliminación informal o incompleta de registros documentales. Por ejemplo, cuando un empleado de TI borra un disco duro usando software no certificado y no deja registro de ese proceso, la empresa no tiene evidencia de la destrucción aunque esta haya ocurrido de buena fe. Para minimizar riesgos y costos en la gestión de residuos tecnológicos, el registro formal es tan importante como la acción misma.

Buenas prácticas y herramientas para fortalecer la cadena de custodia

Sabiendo por qué es imprescindible, el siguiente paso es actuar con medidas prácticas al alcance de cualquier empresa, sin importar su tamaño o sector.

El punto de partida es el establecimiento de procedimientos estándar documentados. Cada organización debe tener un manual interno que describa exactamente qué hacer con un equipo cuando se da de baja, quién es responsable en cada etapa, qué formularios se usan y cómo se archivan. Este documento debe ser revisado anualmente y actualizado cuando cambian las regulaciones o los proveedores.

La capacitación interna es el segundo pilar. De nada sirve tener procedimientos escritos si el personal de TI, compras o activos fijos no los conoce ni los aplica. Los errores más costosos en la cadena de custodia no provienen de intenciones maliciosas, sino de desconocimiento. Una sesión de capacitación semestral puede prevenir incidentes que costarían mucho más en tiempo y dinero.

En cuanto a herramientas tecnológicas, existen diferencias notables entre las opciones disponibles:

| Herramienta | Tipo | Ventaja principal | Limitación |

|---|---|---|---|

| Software ITAM genérico | Gestión de activos TI | Integración con inventarios existentes | No siempre incluye módulo de disposición |

| Plataformas especializadas en e-waste | Trazabilidad de residuos | Diseñado para cada fase del ciclo | Mayor costo de implementación |

| Sistemas ERP con módulos de sostenibilidad | Gestión empresarial amplia | Visibilidad total de la organización | Complejidad de configuración |

| Soluciones del proveedor de reciclaje | Ofrecidas por el prestador | Ya integradas con el servicio | Dependencia del proveedor |

La utilización de sistemas digitales de gestión agiliza la documentación y reduce errores, especialmente cuando se trata de grandes volúmenes de equipos.

También vale la pena evaluar alternativas especializadas en gestión de e-waste que incluyan trazabilidad integrada como parte de su servicio. Muchos proveedores certificados ofrecen plataformas propias donde la empresa puede consultar en tiempo real el estado de cada activo entregado.

Finalmente, integrar la cadena de custodia con el reciclaje de e-waste sostenible posiciona a la organización como un actor responsable ante clientes, reguladores y la comunidad.

Consejo profesional: Alinee su política de cadena de custodia de e-waste con las políticas de seguridad de la información de su organización. Si ya cuenta con un sistema de gestión de seguridad de la información como ISO 27001, la cadena de custodia de equipos dados de baja debe ser parte explícita de ese sistema. Esto no solo fortalece el cumplimiento, sino que también facilita las auditorías porque todo está integrado en un marco coherente.

Perspectiva: Lo que las auditorías realmente buscan en la cadena de custodia

Después de abordar pasos y herramientas, conviene entender cómo piensan quienes evalúan el sistema desde afuera.

Hay un error frecuente en las organizaciones: confundir tener documentos con tener trazabilidad real. Los auditores experimentados no se conforman con una carpeta llena de formularios. Buscan coherencia entre los registros y la realidad operativa. Si el acta dice que cien equipos fueron entregados el martes, verifican que los sistemas de acceso del almacén, los manifiestos de transporte y los registros del proveedor coincidan exactamente. Cualquier discrepancia se convierte en una observación o hallazgo crítico.

Los errores más frecuentes que detectan los auditores incluyen: firmas faltantes en formularios de transferencia, equipos en el inventario de activos que no aparecen en los registros de disposición, y certificados de destrucción de datos que no especifican el método utilizado ni el número de serie del dispositivo.

Nuestra recomendación práctica es realizar simulacros internos de auditoría al menos dos veces al año. Asigne a alguien ajeno al proceso cotidiano la tarea de verificar si puede reconstruir el historial completo de diez equipos seleccionados al azar. Si no puede hacerlo en menos de treinta minutos usando solo los registros disponibles, hay un problema que corregir antes de que lo detecte un auditor externo.

El futuro de la cadena de custodia apunta hacia la automatización total y la verificación en tiempo real. Las empresas que adopten estándares de sostenibilidad y cumplimiento empresarial con tecnología integrada serán las que lideren la confianza del mercado en los próximos años.

Soluciones confiables para la cadena de custodia en e-waste

Para las organizaciones que desean apoyo y garantía extra, existen soluciones integrales en el mercado que eliminan la incertidumbre del proceso.

UsedCartridge.com ofrece una cadena de custodia certificada y trazable desde la recolección inicial hasta la disposición final de cada equipo. Cada activo recibe seguimiento documental en cada etapa, con certificados oficiales que respaldan la destrucción de datos y el manejo ambiental responsable.

Explore los servicios de gestión de e-waste disponibles, que incluyen recolección programada, destrucción de datos certificada con evidencia verificable, y recuperación de activos de TI para maximizar el valor de sus equipos obsoletos. Solicite una cotización gratuita y dé el primer paso hacia una gestión de e-waste que proteja a su organización y al medio ambiente.

Preguntas frecuentes sobre la cadena de custodia en e-waste

¿Es obligatorio documentar cada paso en la cadena de custodia del e-waste?

Sí, documentar cada transferencia o proceso es esencial para cumplir con normativas y auditorías. La trazabilidad documentada es la base para cumplir regulaciones de privacidad y gestión ambiental.

¿Qué ocurre si se pierde la cadena de custodia de un equipo electrónico?

La pérdida puede conllevar sanciones legales y pone en riesgo información confidencial de clientes y empleados. El incumplimiento genera riesgos legales y reputacionales difíciles de revertir.

¿Qué sistemas o tecnologías se recomiendan para gestionar la cadena de custodia en e-waste?

Se recomienda emplear plataformas digitales especializadas en trazabilidad de residuos electrónicos, idealmente integradas con el proveedor de reciclaje. Los sistemas digitales facilitan la custodia y reducen significativamente los errores humanos en el proceso.

¿Es necesario destruir datos antes de reciclar equipos electrónicos?

Sí, la destrucción certificada de datos es un paso esencial e irrenunciable de la cadena de custodia. La destrucción de datos previene filtraciones y asegura el cumplimiento con las leyes de privacidad aplicables en cada jurisdicción.