Muchas organizaciones creen que reciclar equipos tecnológicos equivale a proteger la información que contienen. Esa creencia es uno de los errores más costosos que puede cometer una empresa hoy. Formatear un disco duro, borrar archivos o entregar un dispositivo a un proveedor sin verificar sus certificaciones puede dejar datos confidenciales completamente accesibles para cualquier persona con las herramientas adecuadas. El mercado de reciclaje electrónico muestra que el 17% del volumen proviene de equipos TI y telecomunicaciones, sectores donde el cumplimiento normativo y la seguridad de datos son prioridades absolutas. Este artículo le explica cómo cerrar esa brecha de manera concreta y verificable.

Tabla de contenidos

- Por qué la seguridad es vital en el reciclaje TI

- Normativas y métodos recomendados para la destrucción de datos

- Cuidado con los casos especiales y errores comunes

- Cómo implementar un programa seguro de reciclaje TI

- Lo que pocos cuentan: seguridad vs reciclaje ambiental no es un dilema, es obligatorio

- Soluciones expertas para el reciclaje TI seguro y cumplimiento total

- Preguntas frecuentes

Puntos Clave

| Punto | Detalles |

|---|---|

| Seguridad ante todo | No basta con reciclar equipos TI: la protección de datos debe ser prioritaria en todo proceso. |

| Normas y certificaciones clave | Cumplir NIST 800-88 y certificarse con NAID AAA garantiza eliminación segura y cumplimiento regulatorio. |

| Evitar errores comunes | Identificar dispositivos especiales y errores típicos previene fugas de información. |

| Aplicación práctica | Un programa integral exige inventario, selección de socios confiables y trazabilidad. |

| Sostenibilidad y protección de datos | Ambos objetivos deben integrarse y nunca excluirse en el reciclaje tecnológico. |

Por qué la seguridad es vital en el reciclaje TI

El reciclaje de hardware y la gestión segura de datos son dos procesos distintos. Confundirlos es el origen de la mayoría de las brechas de seguridad relacionadas con la disposición de equipos TI. Un proveedor puede reciclar un servidor de forma ecológicamente correcta y, al mismo tiempo, dejar intactas gigabytes de información confidencial en sus discos. Eso no es un detalle menor: es una violación potencial de normativas como el GDPR, la HIPAA o la LOPD, con consecuencias legales y económicas directas.

Los equipos TI en el mercado de reciclaje representan el 17% del total, con un foco especial en seguridad y cumplimiento normativo. Ese porcentaje traduce millones de dispositivos que cada año pasan por procesos de disposición, muchos de ellos sin los controles adecuados. El problema no es la escala: es que cada dispositivo sin tratar correctamente se convierte en un punto de fuga de información.

Los riesgos concretos incluyen:

- Filtración de datos sensibles almacenados en discos no destruidos correctamente.

- Multas regulatorias por incumplimiento de normativas de privacidad vigentes.

- Daño reputacional ante clientes y socios cuando se descubre una brecha post-disposición.

- Robo de identidad corporativa a partir de documentos internos recuperados de equipos reciclados.

- Responsabilidad legal directa de los directivos si se prueba negligencia en el proceso.

“Reciclar sin destruir datos no es reciclaje responsable: es transferencia de riesgo.”

Uno de los errores más frecuentes es subestimar el almacenamiento en dispositivos no obvios. Una impresora de red corporativa, por ejemplo, guarda en su memoria interna copias de todos los documentos escaneados o impresos durante meses o años. Un router empresarial puede conservar credenciales de red. Un teléfono IP almacena registros de llamadas y contactos. Para profundizar en este aspecto, la protección de datos al reciclar equipos requiere un enfoque que va más allá de los servidores y computadoras convencionales.

Entender la seguridad y sostenibilidad en reciclaje TI como objetivos paralelos, no excluyentes, es el primer cambio conceptual que toda organización debe hacer antes de diseñar su proceso de disposición.

Normativas y métodos recomendados para la destrucción de datos

Una vez claros los riesgos, el siguiente paso es entender qué estándares existen y qué técnicas recomienda cada uno. Aquí la terminología importa. No es lo mismo “eliminar” que “purgar” que “destruir”, y la diferencia puede costar a una empresa su cumplimiento normativo.

Los métodos NIST 800-88 establecen tres niveles de acción sobre datos:

- Clear (limpiar): Sobrescritura simple del espacio direccionable. Adecuado para datos de baja sensibilidad antes de reutilizar equipos internamente.

- Purge (purgar): Sobrescritura múltiple, desmagnetización o borrado criptográfico. Recomendado para datos de sensibilidad media antes de transferir equipos fuera de la organización.

- Destroy (destruir): Trituración, incineración o pulverización física. Mandatorio para datos altamente confidenciales o dispositivos que no pueden purgarse de forma fiable (como SSD).

La distinción es fundamental porque muchas organizaciones aplican solo el primer nivel y lo consideran suficiente. No lo es.

| Método | Nivel de seguridad | Aplicación típica | Costo relativo |

|---|---|---|---|

| Clear (sobrescritura) | Bajo | Reutilización interna | Muy bajo |

| Purge (desmagnetización/cifrado) | Medio-alto | Transferencia externa | Moderado |

| Destroy (destrucción física) | Máximo | Datos ultrasensibles | Más alto |

En cuanto a certificaciones, la comparación entre NAID AAA y R2 muestra que ambas abordan ángulos distintos: R2 se enfoca en el reciclaje ambiental responsable, mientras que NAID AAA certifica procesos de destrucción segura de datos. Los expertos en ITAD (IT Asset Disposition) recomiendan exigir ambas certificaciones a sus proveedores para garantizar un ciclo completo. Si solo obtiene una, elija NAID AAA cuando la prioridad sea la protección de información confidencial.

Consultar una guía segura para eliminar datos antes de iniciar cualquier proceso de disposición permite identificar qué nivel de destrucción corresponde a cada categoría de dispositivo y dato.

Consejo profesional: Antes de contratar un proveedor de reciclaje, solicite su certificado NAID AAA vigente y verifique el número de registro directamente en el sitio de i-SIGMA. Un certificado caducado o no verificable no tiene valor legal.

Cuidado con los casos especiales y errores comunes

Con los procedimientos estándar claros, es fundamental alertar sobre las excepciones y errores que habitualmente pasan desapercibidos. Estos son los puntos donde incluso los programas bien diseñados fallan.

El caso más crítico son los SSD (unidades de estado sólido). A diferencia de los discos duros mecánicos, los SSD distribuyen datos en múltiples celdas de memoria mediante un proceso llamado “wear leveling”. Eso significa que una sobrescritura estándar no cubre todas las celdas donde se escribieron datos anteriores. Como resultado, la destrucción física es obligatoria para SSD que contengan información sensible, así como para dispositivos con almacenamiento en red o impresoras corporativas. No hay software de borrado que garantice la eliminación completa en este tipo de hardware.

Los errores más comunes que encontramos en organizaciones de todos los tamaños incluyen:

- Depender exclusivamente de software de borrado sin verificar si el dispositivo es compatible (los SSD requieren otro enfoque).

- Omitir dispositivos periféricos como impresoras multifunción, teléfonos IP, cámaras de red y switches gestionados.

- No documentar la cadena de custodia, lo que impide probar el cumplimiento ante una auditoría o litigio.

- Reciclar equipos antiguos sin inventariarlos, perdiendo el rastro de qué información contenían.

- Confiar en proveedores sin certificaciones verificadas, asumiendo que el proceso es correcto sin evidencia.

Consejo profesional: Clasifique sus dispositivos por nivel de sensibilidad de datos antes de iniciarles cualquier proceso. Los equipos de nivel alto (finanzas, salud, legal, RRHH) deben ir directamente a destrucción física certificada. Los de nivel medio pueden pasar por purga verificada. Solo los equipos de nivel bajo pueden reutilizarse con sobrescritura simple.

Para entender mejor qué métodos de reciclaje efectivos aplican a cada categoría de dispositivo, y revisar ejemplos de gestión segura de e-waste en contextos empresariales reales, es útil ver cómo otras organizaciones han estructurado sus procesos antes de diseñar el propio.

Un caso que ilustra bien el riesgo: una empresa de servicios financieros donó 40 computadoras a una ONG, previamente “borradas” por su equipo interno. Un investigador de seguridad recuperó datos de clientes, números de cuentas y correos internos en menos de 30 minutos usando herramientas gratuitas. El costo legal y reputacional fue significativamente mayor que lo que hubiera costado una destrucción certificada desde el inicio.

Cómo implementar un programa seguro de reciclaje TI

Sabiendo ahora lo que puede fallar, es momento de pasar a la aplicación práctica. Diseñar un programa robusto no requiere tecnología compleja: requiere orden, documentación y los socios correctos.

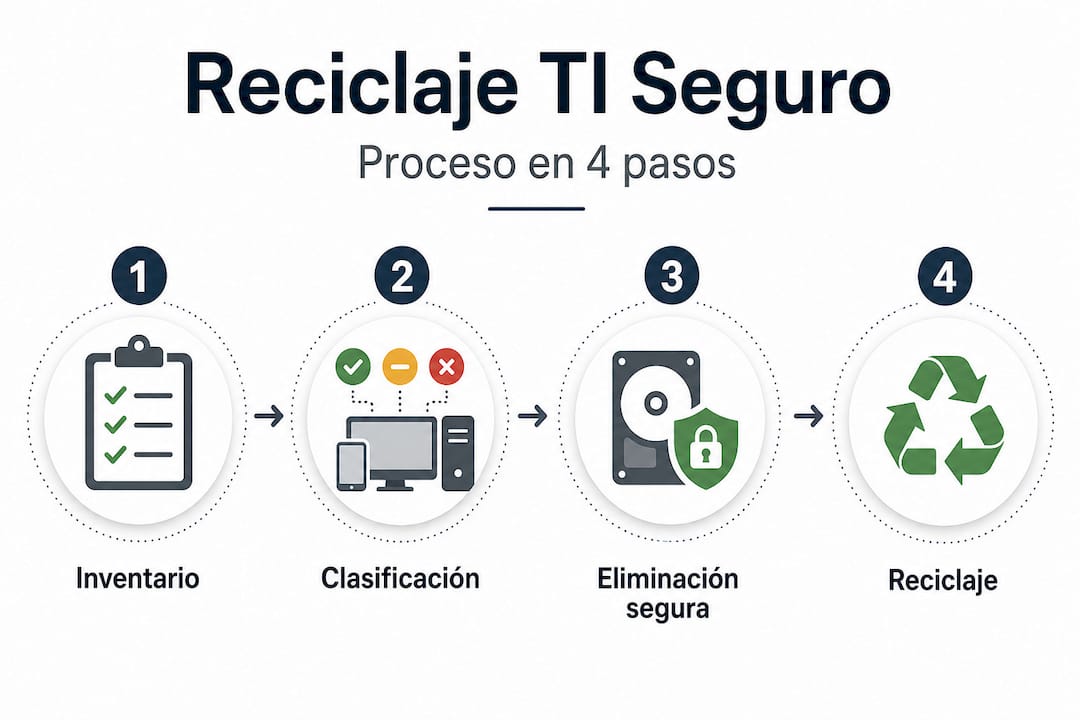

Los pasos clave para implementar o auditar su programa son:

- Inventariar todos los activos TI con número de serie, tipo de almacenamiento y clasificación de sensibilidad de datos.

- Clasificar el riesgo de cada dispositivo según el tipo de información que procesó o almacenó.

- Definir el método de destrucción apropiado para cada categoría según NIST 800-88.

- Seleccionar proveedores certificados con NAID AAA y R2, verificando los certificados de forma independiente.

- Establecer cadena de custodia documentada desde la recolección hasta el certificado final de destrucción.

- Emitir y archivar certificados de destrucción por dispositivo o lote, vinculados al inventario inicial.

- Auditar el proceso periódicamente, al menos una vez al año o tras cambios regulatorios relevantes.

El reciclaje seguro implica no solo gestión ecológica, sino también máxima protección y cumplimiento legal en cada etapa de la destrucción de datos. Eso significa que la responsabilidad no termina cuando el equipo sale de sus instalaciones: termina cuando usted tiene en mano el certificado verificable.

| Criterio | Proveedor propio | Proveedor externo certificado |

|---|---|---|

| Costo inicial | Más alto (infraestructura) | Más bajo (servicio por demanda) |

| Control del proceso | Total | Parcial (auditado) |

| Certificaciones disponibles | Difíciles de obtener | NAID AAA, R2 incluidas |

| Responsabilidad legal | Interna completa | Compartida con el proveedor |

| Escalabilidad | Limitada | Alta |

Para estructurar una gestión segura de residuos IT que sea sostenible en el tiempo, y para entender cómo funciona la cadena de custodia en reciclaje TI desde el primer punto de contacto hasta el certificado final, contar con un socio externo especializado suele ser la opción más eficiente para organizaciones medianas y grandes.

Lo que pocos cuentan: seguridad vs reciclaje ambiental no es un dilema, es obligatorio

Existe una narrativa instalada en el sector que presenta la seguridad de datos y la responsabilidad ambiental como opciones en tensión. Nuestra experiencia trabajando con organizaciones de múltiples sectores demuestra que esa narrativa es incorrecta y, peor aún, peligrosa.

La tensión es falsa porque ambas dimensiones no compiten por los mismos recursos ni por los mismos procesos. Una empresa puede destruir físicamente un disco duro con garantía de irreversibilidad y luego reciclar los materiales resultantes de forma completamente responsable. La destrucción y el reciclaje son etapas secuenciales, no alternativas.

Lo que sí observamos con frecuencia es que las organizaciones priorizan la visibilidad de sus logros ambientales porque son más fáciles de comunicar. “Reciclamos 500 computadoras” es un titular atractivo. “Destruimos 500 discos con certificación NAID AAA” no genera el mismo impacto en el reporte de sostenibilidad, aunque sea igual de crítico. Esa asimetría de visibilidad lleva a descuidar el segundo proceso.

Los expertos en ITAD recomiendan exigir tanto la certificación R2 como la NAID AAA para cualquier programa completo de disposición de activos TI, priorizando NAID cuando los datos involucrados son sensibles. Eso no es un lujo: es el estándar mínimo que protege a su organización legal y reputacionalmente.

Una implementación integrada que hemos visto funcionar bien: una empresa de telecomunicaciones estableció un flujo único donde cada equipo retirado de servicio pasaba primero por destrucción certificada on-site, y luego los materiales resultantes iban a un centro R2 certificado. El resultado fue cero incidentes de seguridad en tres años y un reporte de sostenibilidad que podía demostrar ambas dimensiones con evidencia documental. El reacondicionamiento seguro de TI también puede integrarse en ese flujo para los equipos que califican, generando valor recuperable sin comprometer la seguridad.

El verdadero dilema no es elegir entre seguridad y ecología. Es decidir si su organización está dispuesta a hacer las dos cosas bien, o si va a conformarse con hacer solo la que se ve.

Soluciones expertas para el reciclaje TI seguro y cumplimiento total

Implementar un programa de reciclaje TI seguro es un proceso que mejora significativamente cuando se cuenta con socios que conocen tanto las normativas de seguridad como los estándares ambientales. No es necesario resolver todo internamente cuando existen proveedores especializados que pueden certificar cada etapa.

En UsedCartridge.com ofrecemos servicios de reciclaje electrónico y destrucción segura de datos diseñados para organizaciones que necesitan cumplimiento normativo verificable, no solo disposición de hardware. Cada proceso incluye documentación de cadena de custodia y certificados oficiales. Si su empresa está evaluando su programa actual o iniciando uno desde cero, nuestra guía de disposición segura de TI es el punto de partida ideal para entender qué pasos concretos necesita implementar según su perfil de riesgo.

Preguntas frecuentes

¿Por qué no es suficiente borrar archivos antes de reciclar equipos TI?

Eliminar archivos solo remove el acceso lógico, pero los datos permanecen en el disco y pueden recuperarse fácilmente. Los métodos NIST 800-88 de sobrescritura, purgado y destrucción física son los únicos que garantizan una eliminación efectiva y verificable.

¿Qué diferencia hay entre borrar y destruir datos según las normas?

Borrar datos elimina el acceso lógico pero no el contenido físico; destruir es un proceso irreversible que inutiliza el soporte por completo. Según NIST 800-88, solo el nivel Destroy garantiza que la información no puede recuperarse bajo ninguna circunstancia.

¿Todos los dispositivos electrónicos requieren el mismo proceso de destrucción?

No. Los SSD y dispositivos con almacenamiento oculto como impresoras de red requieren destrucción física obligatoria porque los métodos de sobrescritura no cubren todas sus celdas de memoria.

¿Qué certificaciones garantizan destrucción segura de datos y reciclaje responsable?

NAID AAA cubre la destrucción segura de datos y R2 cubre el reciclaje ambiental responsable. Según expertos en ITAD, ambas certificaciones son necesarias para un programa de disposición completo y legalmente sólido.

¿Qué pasos mínimos debe implementar mi empresa para un reciclaje TI seguro?

Debe inventariar equipos, clasificar su riesgo de datos, definir métodos de destrucción según NIST, coordinar cadena de custodia documentada y obtener certificados de destrucción. El reciclaje seguro exige integrar tanto la gestión ecológica como la protección máxima de datos en cada etapa del proceso.